2022CISCN(西北区赛)-The shinning

2022CISCN(西北区赛)-The shinning

一道取证题目,学习一下如何解出这种套娃题目

本文已转载到个人公众号与看雪社区

vol2做法

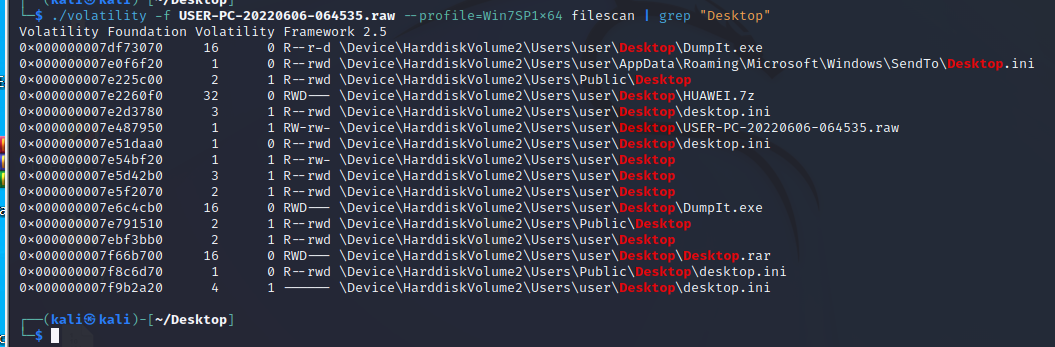

当时开着kali虚拟机做的(Volatility 2.6),以下图片来自当时交给赛事方的wp

volatility -f USER-PC-20220606-064535.raw --profile=Win7SP1x64 filescan | grep "Desktop"

发现有7z和rar各一个,用volatility工具提取出文件

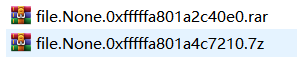

volatility -f USER-PC-20220606-064535.raw --profile=Win7SP1x64 dumpfiles -Q 0x000000007f66b700 --dump-dir=./ -uvolatility -f USER-PC-20220606-064535.raw --profile=Win7SP1x64 dumpfiles -Q 0x000000007e2260f0 --dump-dir=./ -u修改提取出来的dat为rar和7z后缀,无密码,直接解压

7z解压里的图片(2.jpeg)里面藏了密码(little_pigs),放大后的效果

得到little_pigs

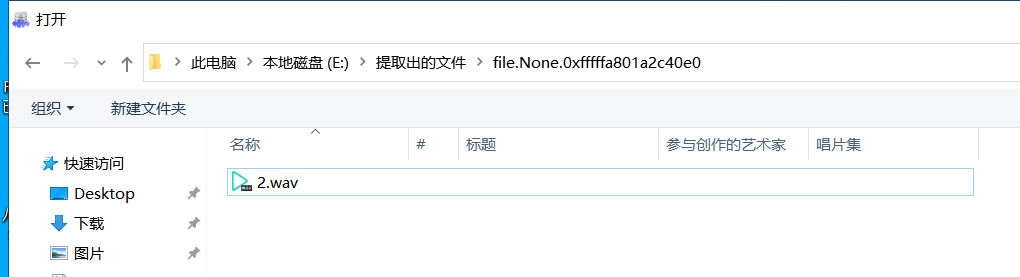

另外的一个WAV

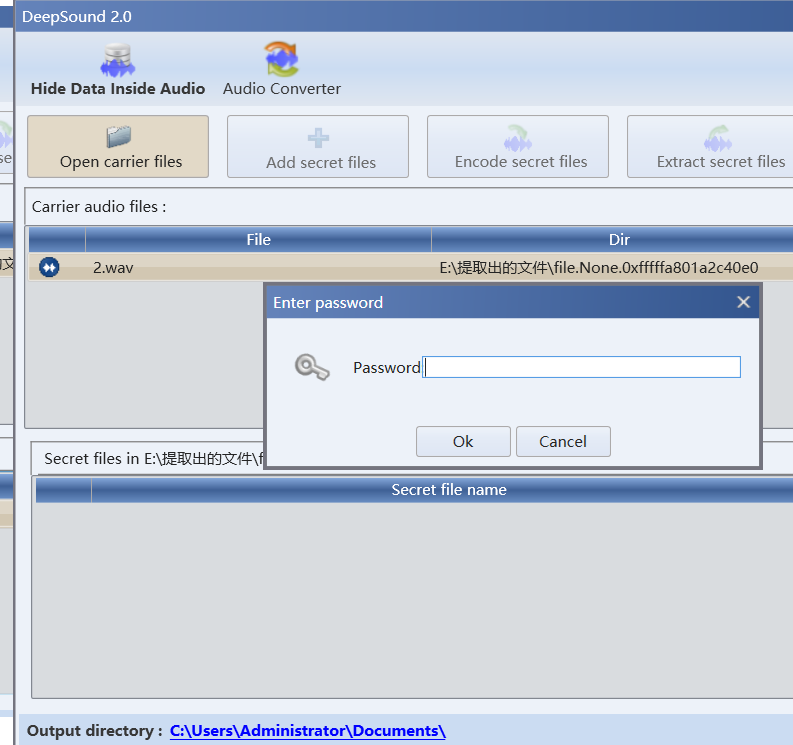

输入之前的little_pigs密码

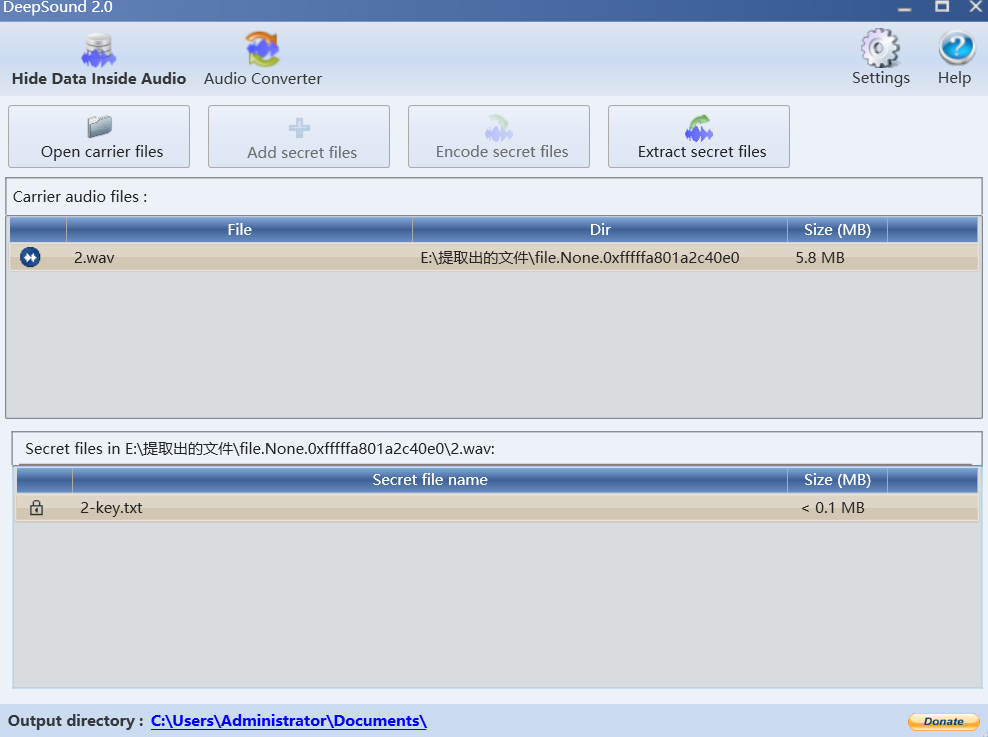

用DeepSound去解

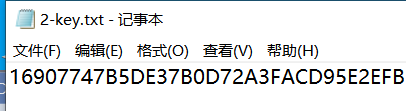

就能得到md5串

md5爆破得到

U_f1nd_Johnny

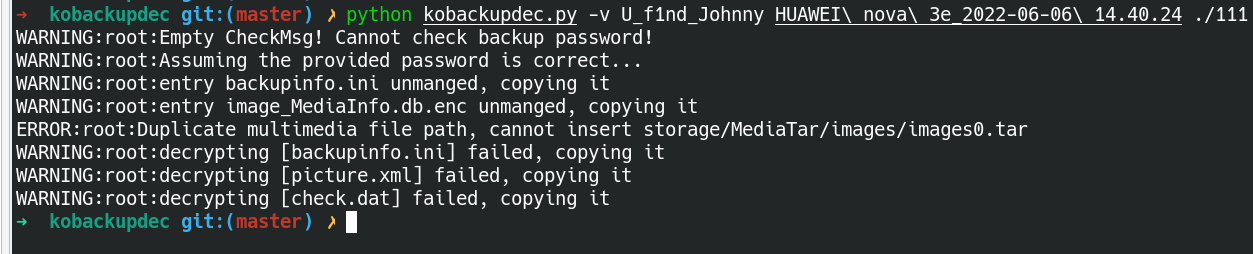

再拿着这个密码,结合hint里的Andriod备份解密,使用了下好的kobackupdec仓库

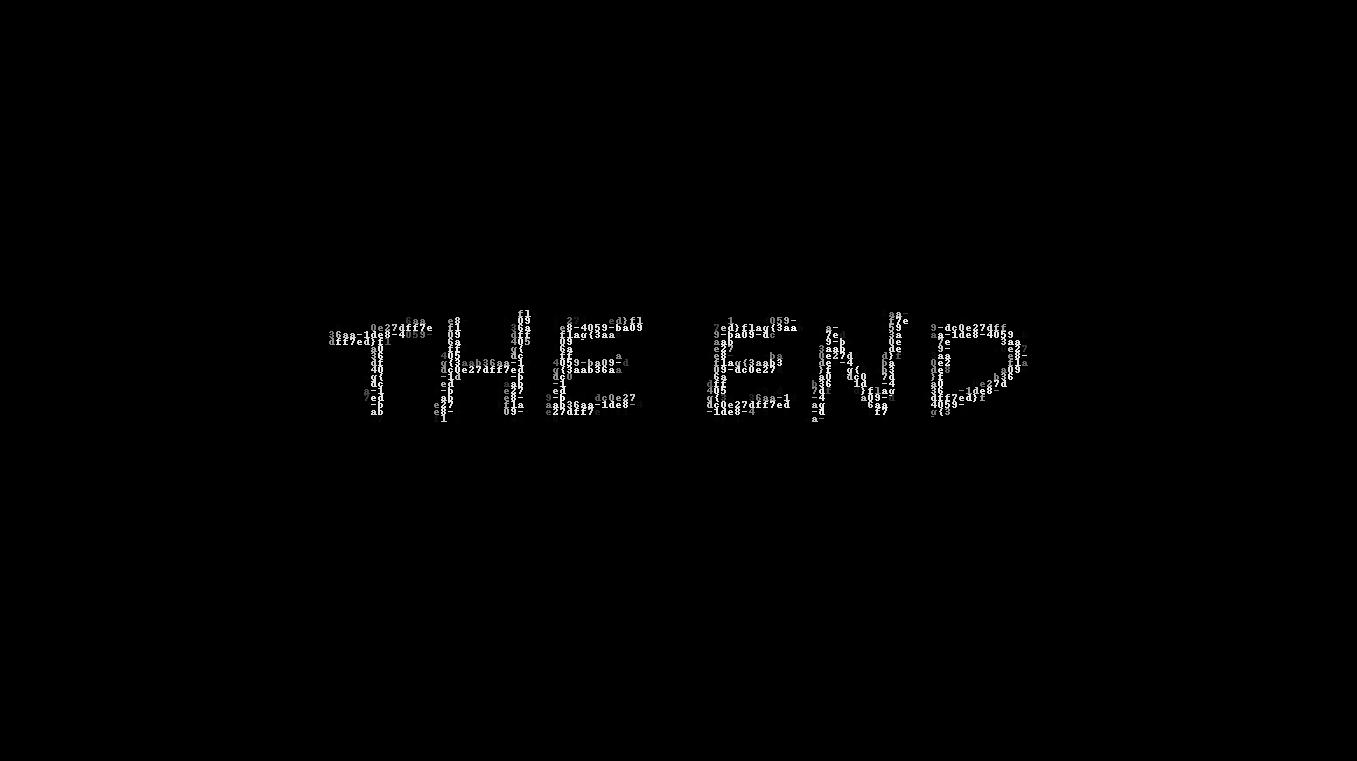

在storage\MediaTar\images\images0\wallpaper这个路径下,有一个3.jpeg

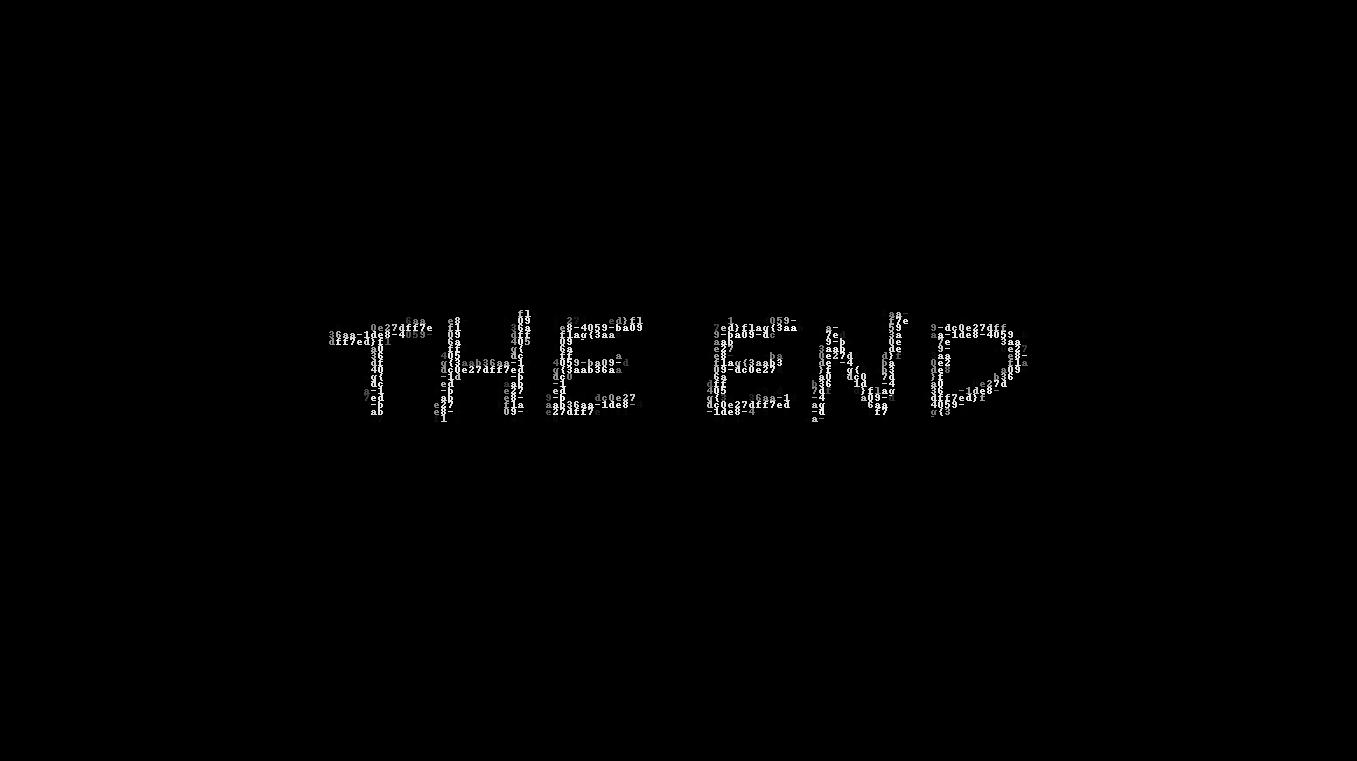

里面的大字是用小字构成的,小字就是flag(跟前面的2.jpeg一样费眼睛)

flag{3aab36aa-1de8-4059-ba09-dc0e27dff7ed}

vol3做法

有点手痒,换成Arch Linux的Volatility 3 重新复现,网上的介绍更多的都停留在Volatility 2.6版本,3的资料还很少见

使用参考的是CSDN上的做法

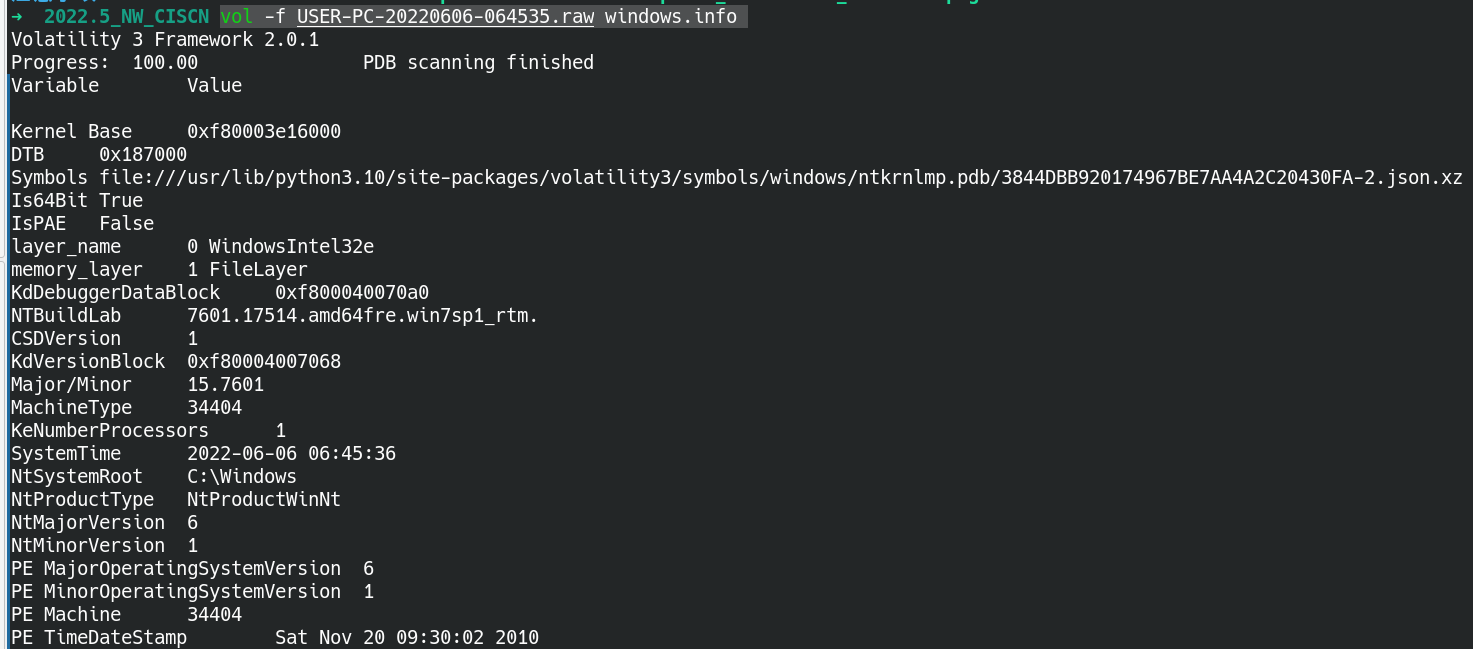

vol -f USER-PC-20220606-064535.raw windows.info查看windows信息,win7sp1

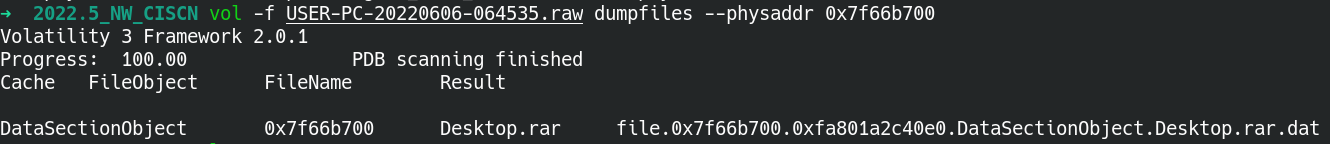

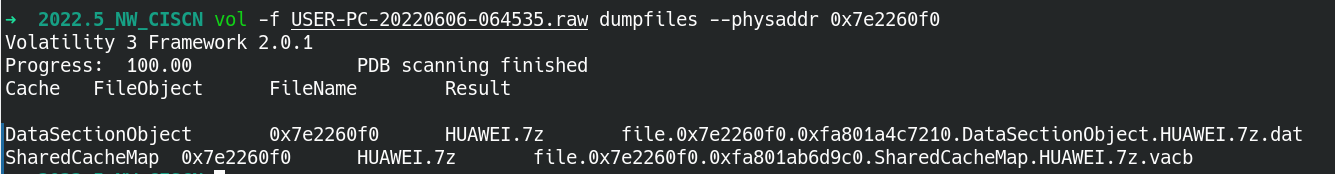

vol -f USER-PC-20220606-064535.raw dumpfiles --physaddr 0x7f66b700vol -f USER-PC-20220606-064535.raw dumpfiles --physaddr 0x7e2260f0提取desktop.rar

(看这个记录应该是还有内存修改记录,但是不知道该怎么做了)

剩下操作跟上面差不多,贴一张在Arch Linux复现的记录

images0.tar.enc变为了images.tar

sudo tar -x -f images0.tar会解压出一个111的文件夹

在111/storage/MediaTar/images/wallpaper/下,一个名为3.jpeg的文件就是flag

结语

这次的Misc题目就是套娃,隐写+DeepSound+md5破解+华为备份还原

关于华为备份还原,Github仓库链接导向了一个连接

讲述如何在非华为终端上解密华为备份文件,但2021年以后那个团队就停止维护,说是很多商业取证软件也解决了这个问题。但我没有搜到,希望有大哥可以带下路